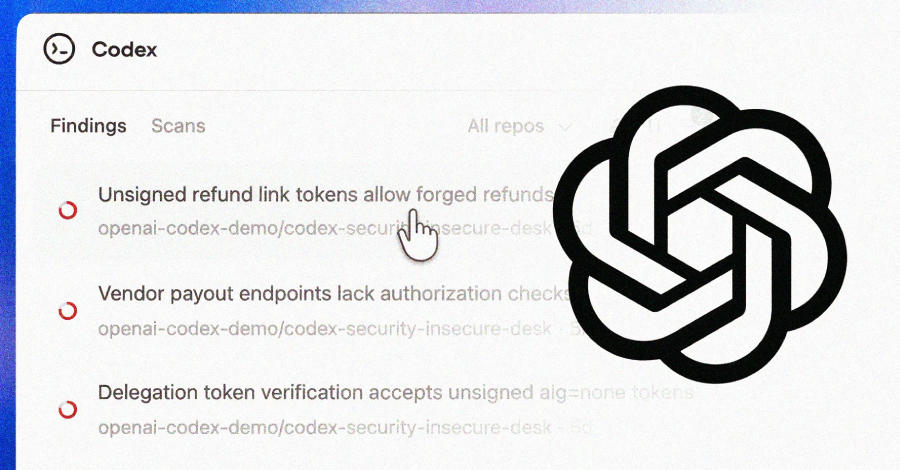

La société américaine d'intelligence artificielle OpenAI a récemment lancé Codex Security, un agent de sécurité alimenté par l'IA spécialisé dans la détection, la vérification des vulnérabilités de code et la fourniture de recommandations de correction. Cet outil est désormais disponible en préversion de recherche pour les clients ChatGPT Pro, Entreprise, Business et Éducation, accessible via le site web de Codex, et sera gratuit le mois prochain.

Au cours des 30 derniers jours de tests, Codex Security a scanné plus de 1,2 million de soumissions dans des dépôts de code externes, identifiant 792 problèmes critiques et 10 561 vulnérabilités à haut risque. Ces vulnérabilités concernent plusieurs projets open source tels qu'OpenSSH, GnuTLS, GOGS, Thorium, libssh, PHP et Chromium, incluant des cas spécifiques comme les CVE-2026-24881 et CVE-2026-24882 de GnuPG, ainsi que les CVE-2025-32988 et CVE-2025-32989 de GnuTLS.

OpenAI indique que Codex Security est basé sur une version évoluée d'Aardvark, lancée en version bêta privée en octobre 2025, visant à aider les développeurs et les équipes de sécurité à gérer les vulnérabilités de sécurité à grande échelle. Cet agent utilise les capacités de raisonnement de modèles de pointe, combinées à un mécanisme de vérification automatique, pour réduire le risque de faux positifs et fournir des solutions de correction exploitables. La société déclare : « Il construit un contexte profond des projets, identifie des vulnérabilités complexes que d'autres outils pourraient manquer, présente des découvertes à haute confiance et des recommandations de correction, améliorant ainsi la sécurité du système et réduisant les interférences d'erreurs non pertinentes. »

Selon OpenAI, le flux de travail de Codex Security se divise en trois étapes : premièrement, analyser le dépôt de code pour comprendre la structure du système et les parties liées à la sécurité, générant un modèle de menace éditable ; deuxièmement, identifier et classer les vulnérabilités basées sur le contexte du système, en vérifiant leur validité dans un environnement sandbox ; enfin, proposer des solutions de correction correspondant au comportement du système, pour réduire les problèmes de régression et simplifier la révision et le déploiement. Les analyses continues montrent que la précision de l'outil s'améliore, avec un taux de faux positifs réduit de plus de 50 % dans tous les dépôts de code.